Bagaimana seorang IT Forensic Investigator Bekerja

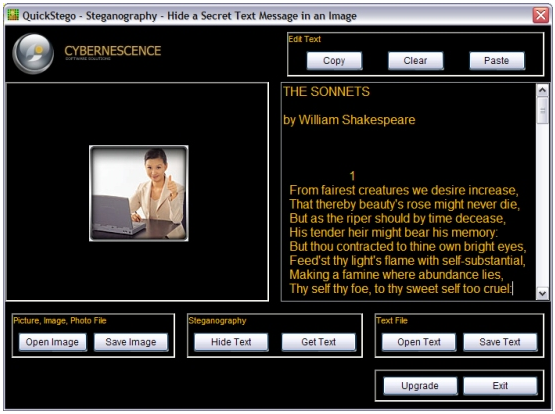

Dalam IT Forensic tentunya yang namanya mengamankan barang bukti adalah menjadi tujuan utamanya, sebenarnya apa sih yang dilakukan seorang IT Forensic (Investigator)? Berikut ini saya ulas supaya rekan rekan punya gambaran bagaimana mereka bekerja, tentunya ini hanya merupakan gambaran umum saja karena di setiap instansi yang berwewenang sudah ada SOP masing masing. Tulisan ini hanya […]

Continue Reading