Dalam dunia keamanan siber, ada satu kenyataan pahit yang sering diabaikan: Tembok setinggi apapun akan tembus jika musuh bisa menyamar menjadi tamu.

Selama bertahun-tahun, kita bergantung pada Rule-Based Firewall. Kita memblokir IP, kita menutup Port, kita membuat daftar blacklist. Namun, serangan siber hari ini (seperti DDoS Layer 7 atau Slowloris) semakin pintar meniru perilaku lalu lintas normal. Aturan statis tidak lagi cukup; kita membutuhkan intelejensi.

Minggu ini, saya memutuskan untuk meluangkan waktu di laboratorium data saya untuk menjawab satu tantangan: “Bisakah kita melatih mesin untuk memiliki intuisi seorang Analis Keamanan?”

Jawabannya saya temukan dalam eksperimen membangun Network Intrusion Detection System (NIDS) berbasis Machine Learning.

1. Pendekatan Arsitektur: Bukan Menghafal, Tapi Memahami Pola

Alih-alih menyuruh komputer menghafal daftar IP penjahat (yang bisa berubah setiap detik), saya menggunakan pendekatan Anomaly Detection dengan Python.

Saya melatih model cerdas (menggunakan algoritma Random Forest) untuk membedah paket data jaringan hingga ke level mikroskopis. Mesin ini tidak peduli siapa Anda, dia peduli pada apa yang Anda lakukan:

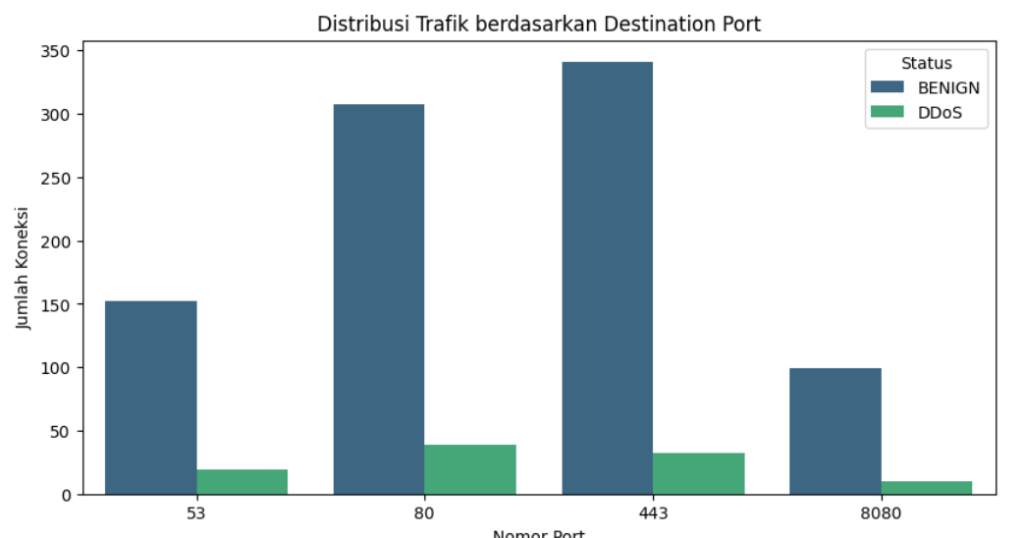

- Bagaimana distribusi request Anda terhadap Port server?

- Apakah ukuran paket data Anda wajar untuk protokol tersebut?

- Seberapa agresif durasi koneksi Anda?

2. Visualisasi Ancaman: Mengubah Angka Menjadi Keputusan

Salah satu masalah terbesar dalam Cybersecurity Operations (SecOps) adalah “Data Overload”. Log server berjumlah jutaan baris, dan manusia tidak mungkin membacanya satu per satu.

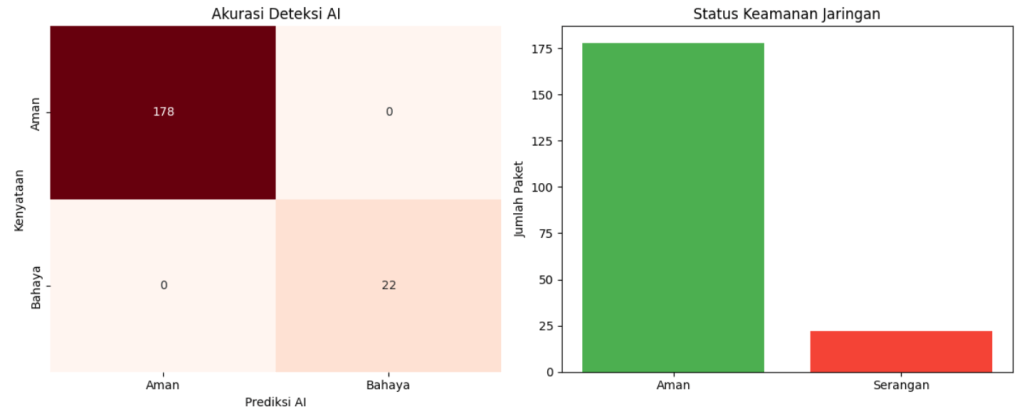

Di sinilah peran AI sebagai filter cerdas. Dalam dashboard yang saya kembangkan, AI secara otomatis memisahkan lalu lintas jaringan menjadi dua klaster visual: Aman (Hijau) dan Malicious/Bahaya (Merah).

Sistem ini memberikan visibilitas instan. Ketika batang merah melonjak, kita tahu ada anomali distribusi port atau lonjakan trafik tidak wajar yang sedang terjadi, tanpa perlu menunggu server down terlebih dahulu.

3. Akurasi & “The Confusion Matrix”

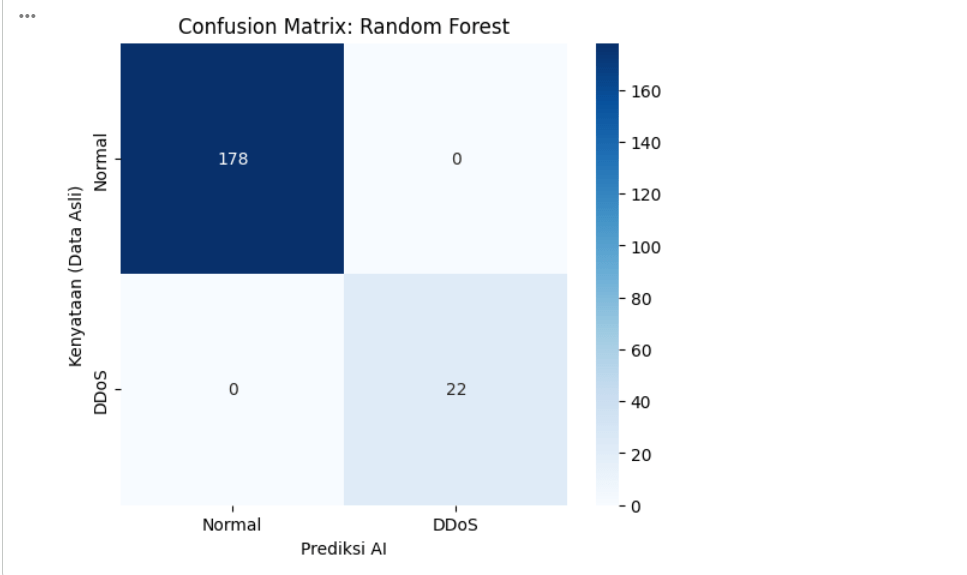

Membangun AI itu mudah, tapi membangun AI yang akurat itu sulit. Tantangan terbesarnya adalah False Positive (Menganggap user asli sebagai hacker) atau False Negative (Membiarkan hacker masuk).

Untuk menguji ketangguhan sistem ini, saya melakukan Stress Test dan memvisualisasikan hasilnya melalui Confusion Matrix.

Hasilnya sangat memuaskan. Model ini mampu membedakan pola serangan dengan presisi tinggi. Ini membuktikan bahwa algoritma yang dilatih dengan feature engineering yang tepat (seperti normalisasi data trafik) jauh lebih efektif daripada sekadar firewall standar.

Eksperimen ini menghasilkan satu aset digital berharga: sebuah file model (“Otak AI”) berukuran kurang dari 100KB yang portabel.

Model kecil ini memiliki kemampuan deteksi setara dengan perangkat keras mahal, namun ia fleksibel. Ia bisa ditanam di Cloud WAF, diintegrasikan ke router (seperti OpenWRT), atau menjadi mesin utama dalam layanan SaaS keamanan.

Ini adalah langkah awal dari visi saya di Qineos Academy dan proyek pengembangan teknologi kami: Membawa keamanan siber yang adaptif, cerdas, dan terjangkau.

Cybersecurity is a race. And I choose to run with AI.