Bagaimana seorang IT Forensic Investigator Bekerja

Dalam IT Forensic tentunya yang namanya mengamankan barang bukti adalah menjadi tujuan utamanya, sebenarnya apa sih yang dilakukan seorang IT Forensic (Investigator)? Berikut ini saya ulas supaya rekan rekan punya gambaran bagaimana mereka bekerja, tentunya ini hanya merupakan gambaran umum saja karena di setiap instansi yang berwewenang sudah ada SOP masing masing. Tulisan ini hanya merupakan brainstorming saja.

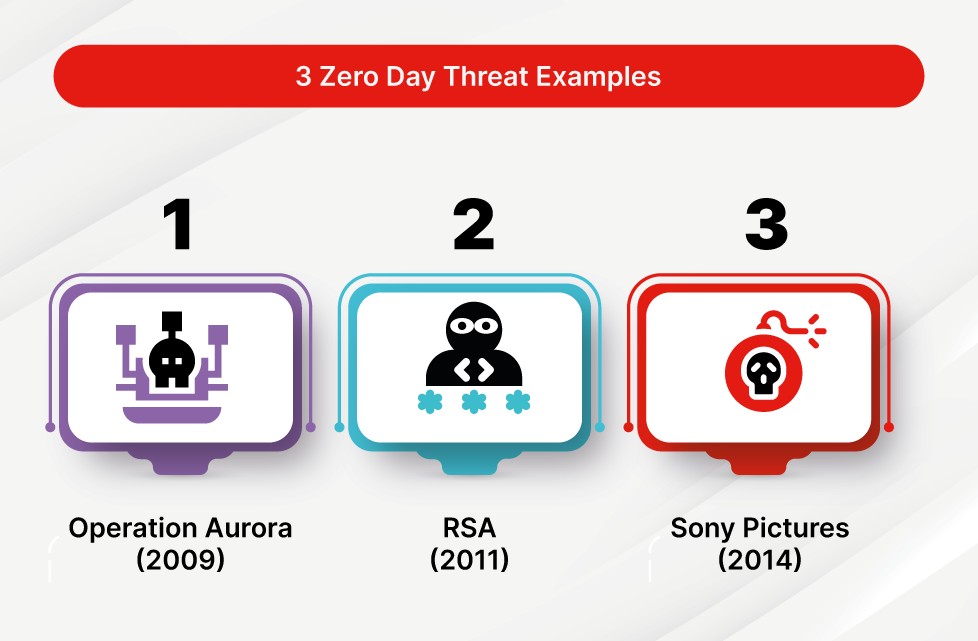

Okey yang dilakukan oleh IT Forensic Investigator pertama sekali tentunya memahami detil kasusnya, maksudnya detail disini adalah yang menjadi pokok kasusnya, dimana terjadinya, OS apa yang digunakan oleh tersangka, situasinya, type barang buktinya. Dengan mengetahui detail dari kasus maka diharapkan si Investigator bisa mempersiapkan diri baik dengan membawa perangkat yang sesuai untuk mengambil barang bukti. Karena ini terkait dengan masalah kriminal maka jangan lupa berkoordinasi dengan aparat yang berwewenang, menyiapkan surat tugas, surat pengeledahan, penahanan dll ( langkah langkah ini pihak berwenang yang lebih faham), disisi IT Forensic Investigator hanya memastikan bahwa tindakan dia untuk mengambil barang bukti, menganalisanya , membawanya adalah tindakan legal dan dilindungi oleh hukum. Jangan sampai nanti ada tuntutan balik dari tersangka terkait pengambilan barang bukti.

Nah katankalah kita sudah sampai di TKP (Tempat Kejahatan Perkara) maka satu aturan yang paling mendasar sebelum melakukan apa apa adalah dokumentasi kan apapun yang ditemukan, dan dicatat dengan teliti. Layaknya seorang investigator kejahatan lainnya, sebagai seorang IT Forensic Investigator juga harus mengikuti standar penanganan TKP misalnya perangkat yang digunakan harus steril sehingga barang bukti tidak terkontaminasi elemen elemen diluar TKP, penggunaan sarung tangan wajib, foto foto TKP, foto barang bukti. Dokumentasi dalam bentuk tertulis ( biasanya sudah ada form nya) misalnya jenis hardware nya, tipe produksinya, Operating Systemnya, capture semua folder, tanggal, waktu file file tersebut, konfigurasinya, siapa saja user yang ada didalam komputer tersebut

Situasinya mungkin lebih mudah bila yang dibawa adalah komputernya dalam keadaan mati karena bisa di analisa di lab digital forensic, nah bila komputer tersebut dalam keadaan nyala maka langkah langkah diatas perlu di lakukan, bahkan perlu pula mencatat port yang terbuka atau tertutup, file apa saja yang terbuka, koneksi kemana dll sebelum akhirnya komputer itu di shutdown.

Ketika sudah sekarang tinggal barang bukti dibawa, biasanya di bawa dengan tas anti static supaya tidak rusak, termasuk jika ada hardisk portable, flashdisk, atau perangkat penyimpan data lainnya.

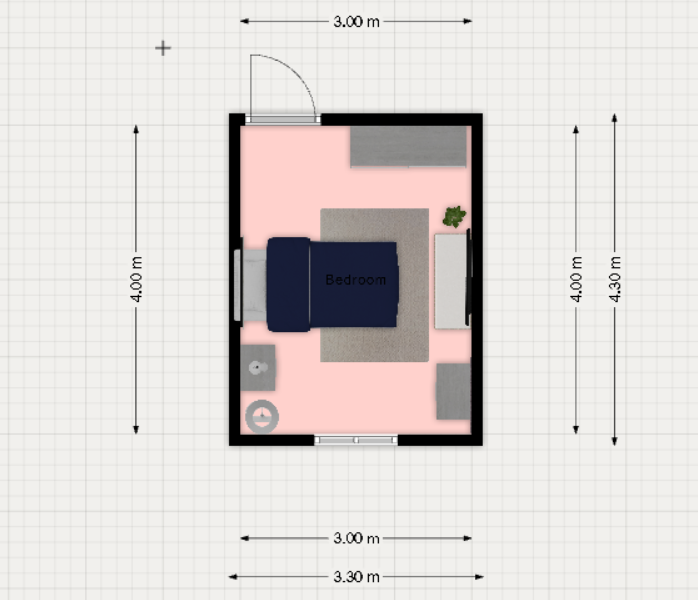

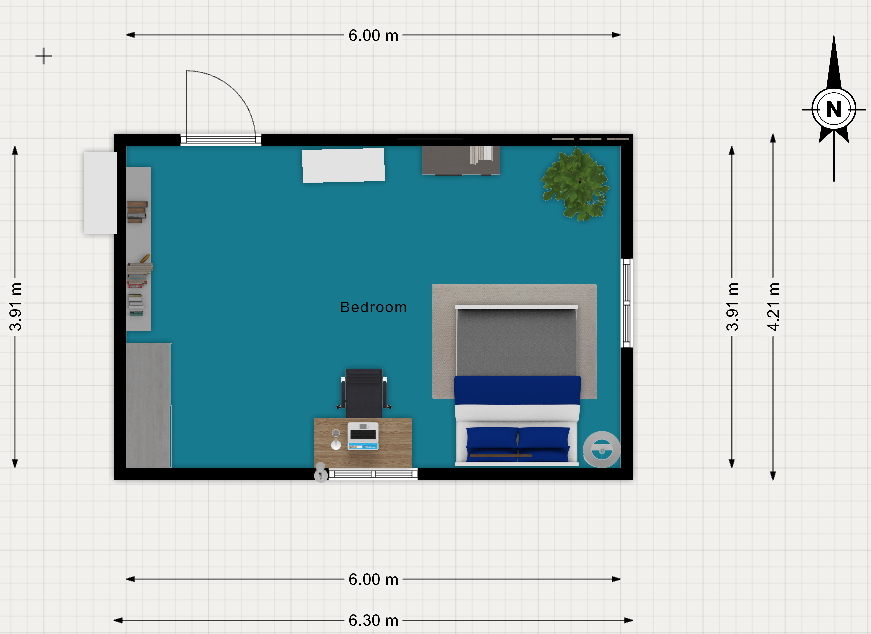

Sekarang kita pindah kerjanya ke Lab, didalam Lab ITforensic, disini ada dua bagian utama yaitu apa yang dinamakan Digital Recovery Lab , dibagian ini semua barang bukti yang dibawa dari TKP disimpan, bagian yang kedua adalah Computer Forensic Workstation suatu workstation tempat bekerja, untuk menggandakan barang bukti yang ada yang nantinya akan dianalisa ( umunya menggunakan teknologi bit stream copy), dan tentu saja workstation ini sudah dilengkapi dengan software software khusus IT Forensic. Analisa dilakukan beberapa kali untuk barang bukti yang sama, sehingga bisa diperbandingkan hasilnya apakah memang benar atau ada anomali dalam analisanya.

Saat semua analisa sudah dilakukan maka sekarang waktunya untuk kembali mendokumentasikan apa saja yang sudah dikerjakan dan hasilnya seperti apa, aturan dasarnya adalah 4WH ( What, Where, Who, When, How). Ini lah yang dinamakan Laporan Akhir, jangan lupa bahwa sebagai seorang proffesional “wajib hukumnya ” mem presentasikan final report tersebut.

Disamping itu dari sisi Investigator sendiri ada beberapa hal yang perlu di tanyakan ke diri sendiri untuk meningkatkan kualitas nya, contohnya saja :

- Teknik apa yang dilakukan ? Apakah ada teknik baru dalam melakukan analisa ?

- Adakah hambatan ? Bila Ya apa yang kemudian dilakukan ?

- Apakah ada perbedaan antara hipotesa awal dan hasil akhir analisa ?

Kira kira kurang lebih begitulah kira kira bagaimana seorang IT Forensic Investigator bekerja dalam menjalankan tugasnya, pada tulisan selanjutnya mungkin saya akan ulas lebih detailnya teknik tekniknya.

Salam Kompasiana

Referensi

CHFI Manual / ECCOUNCIL