Emotet Malware

Emotet adalah virus trojan khusus perbankan yang pertama kali di identifikasi pada tahun 2014. Trojan ini dirancang untuk menyelinap ke perangkat komputer untuk mencuri data data finansial. Pada versi selanjutnya emotet ditambahkan dengan layanan pengiriman spam dan malware perbankan lainnya.

Beberapa teknik yang digunakan didalam emotet antara lain adalah menghindari deteksi produk anti-malware, kemampuan menyebarkan diri melalui koneksi jaringan sehingga malware ini sangat cepat sekali menyebar.

Didalam beberapa referensi bahkan Departement Keamanan Dalam Negeri ( Amerika Serikat) menyimpulkan bahwa Emotet adalah salah satu malware yang paling mahal dan merusak, memengaruhi sektor pemerintah dan swasta, individu dan organisasi, dan menelan biaya hingga $ 1 juta per insiden untuk dibersihkan.

Emotet dapat menyebar melalui email spam (malspam). Cara infeksinya dapat melalui skrip berbahaya, file dokumen makro, atau tautan jahat. Email Emotet terlihat seperti email yang sah dan mencoba membujuk pengguna untuk mengklik file berbahaya. Biasanya bahasa yang digunakan adalah bahasa yang menggoda tentang “Faktur Anda,” “Rincian Pembayaran,” atau mungkin pengiriman yang akan datang dari perusahaan paket terkenal.

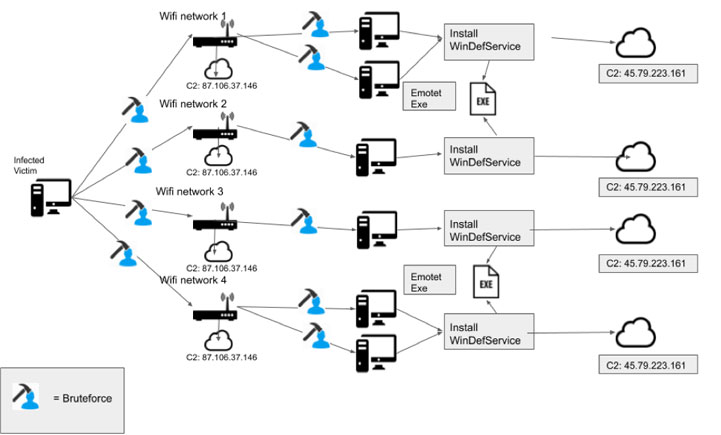

Emotet versi terakhir juga memiliki kemampuan untuk menyebar lewat jaringan WIFI,

menggunakan antarmuka wlanAPI untuk mengekstrak SSID, kekuatan sinyal, metode otentikasi (WPA, WPA2, atau WEP), dan mode enkripsi yang digunakan untuk mengamankan kata sandi.

Saat memperoleh informasi untuk setiap jaringan dengan cara ini, worm mencoba untuk terhubung ke jaringan dengan melakukan serangan brute-force menggunakan kata sandi yang diperoleh dari salah satu dari dua daftar kata sandi internal.

Tetapi jika operasi berhasil, malware kemudian menghubungkan sistem yang dikompromikan pada jaringan yang baru diakses dan mulai menghitung semua bagian yang tidak disembunyikan kemudian melakukan serangan brute-force putaran kedua untuk menebak nama pengguna dan kata sandi semua pengguna yang terhubung ke sumber daya jaringan. Setelah berhasil memaksa pengguna dan kata sandi mereka, worm tersebut pindah ke fase berikutnya dengan menginstal muatan berbahaya – disebut “service.exe” – pada sistem jarak jauh yang baru terinfeksi. Untuk menyelubungi perilakunya, payload diinstal sebagai Layanan Sistem Windows Defender (WinDefService).

Pencegahan Emotet :

Update perangkat anda dengan update patch terbaru dari Microsoft Windows. TrickBot sering dikirimkan sebagai muatan Emotet sekunder, dan biaanya TrickBot mengandalkan kerentanan Windows EternalBlue untuk dapat menginfeksi perangkat. Jadi ada baiknya untuk menambal kerentanan itu sebelum para penjahat cyber dapat memanfaatkannya.

Jangan unduh lampiran yang mencurigakan atau klik tautan yang tampak seperti tautan aman. Hati hati dengan email yang masuk kedalam SPAM Folder.

Gunakan program keamana siber yang kuat dan mencakup beberapa perlindungan yang berlapis lapis. Kalaupun perlu daftar ke layanan antivirus yang premium yang dapat memblokir emotet secara realtime.

Jangan melakukan koneksi ke dalam WIFI “unsecure”, gunakan paket koneksi pribadi untuk menghindari tertularnya perangkat lewat jaringan.

Pengobatan Emotet :

Jika telah terinfeksi oleh Emotet, tetap tenang. Lakukan isolasi jika terhubung ke jaringan . Setelah diisolasi,lakukan proses update patch dan bersihkan sistem yang ter infeksi. Kemudian bersihkan setiap komputer (lain) yang berada dalam satu jaringan, karena cara Emotet menyebar di jaringan Anda, komputer yang bersih dapat terinfeksi ulang ketika dicolokkan kembali ke jaringan yang terinfeksi.