Serba Serbi Firewall

Senin ini saya akan mengulas mengenai mengenai Firewall. Dalam bahasan teknis Firewall berisi program yang berada di gateway suatu network yang melindungi local area network ( LAN) atau private network dari user user jaringan network lain.

Dimana letak Firewall ? letak nya ada diantara 2 ( dua) network, sebagai batas misalnya antara private network dan public network ( internet). Yang dilindungi antara lain adalah serangan dari hackers dan para penyusup. Adapun isi /content dari Firewall adalah kombinasi dari hardware dan software yang akan membelah/ membagi dua atau lebih LAN untuk keperluan keamanan.

Nah kalau kita melongok kedalam Firewall, apa sih yang “mereka lakukan “ sebenarnya ?, secara sederhana ada beberapa hal yaitu antara lain :

- Meneliti semua lalu lintas data yang berjalan / melewati 2 ( dua) network untuk melihat apakah lalu lintas data itu cocok dengan kriteria tertentu.

- Firewall meneruskan paket paket diantara network.

- Melakukan filtering lalu lintas baik ke dalam ataupun keluar.

- Melakukan pengaturan akses public ke private network , misalnya ke salah satu host aplikasi.

- Mecatat log yang mencoba memasuki private network dan meng eksekusi alarm bila percobaan illegal untuk memasuki private network dilakukan.

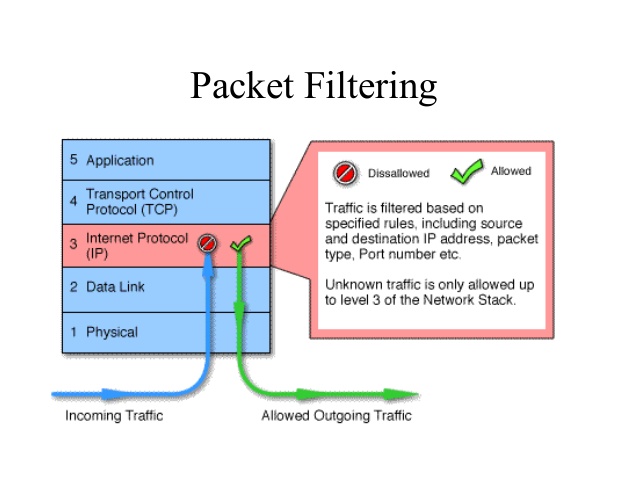

Paket Filtering dilakukan oleh firewall berdasarkan sumber ( source) dan tujuan ( destination) dari lalu lintas data dan port number nya. Bisa pula melakukan filter pada jenis lalu lintas tertentu ( misalnya http, tcp, udp). Keputusan apaka traffic itu di blok atau diteruskan tergantung dari aturan yang diberlakukan, filtering juga bisa dilakukan dengan mengenali packet attribute nya.

Hmm..lalu apa yang Firewall tidak bisa lakukan ?

Firewall tidak bisa melakukan pencegahan ketika seseorang menggunakan modem melakuan dialing langsung ke dalam network atau keluar network mem bypass firewall.

Kesalahan penggunaan atau kecerobohan dari karyawan tidak bisa di control oleh firewall

Kebijakan penggunaan illegal dari user account dan password tidak bisa di control oleh firewall pula.

Sampai sekarang ini ada beberapa tipe firewall yang dikenal . yaitu antara lain :

Pada tipe ini firewall bekerja pada Network Layer OSI Model ( IP or TCP), setiap paket akan dibandingkan dengan kriteria yang sudah ditentukan sebelum ditentukan kemana. Aksinya bisa melakukan drop paket atau forward . paket tersebut.. Ini berdasar source , destination dan port tujuannya.

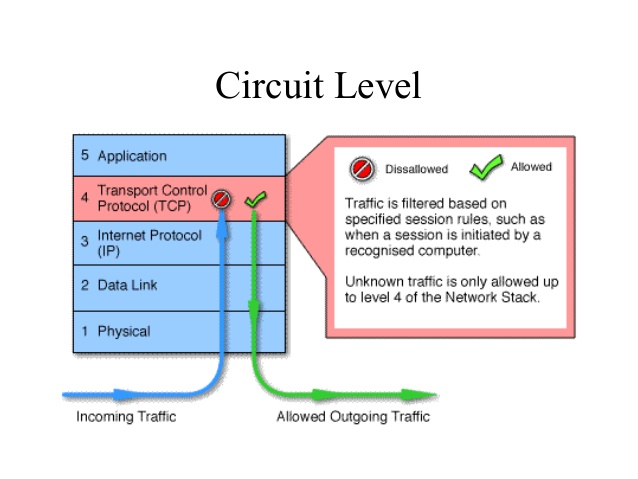

Circuit Level Gateways

Ini juga bekerja pada Session Layer pada OSI Model ( TCP/IP) , mereka memonitor TCP handshaking antara paket untuk menentukan apakah session yang diminta adalah legal dan di legitimasi. Semua Informasi yang diteruskan ke remote computer melalui circuit level gateway tampak seperti aslinya dari gateway. Kemampuan lainnya adalah tipe ini menyembunyikan Informasi megenai private network yang mereka lindungi. Tipe ini tidak melakukan filter individual paket/

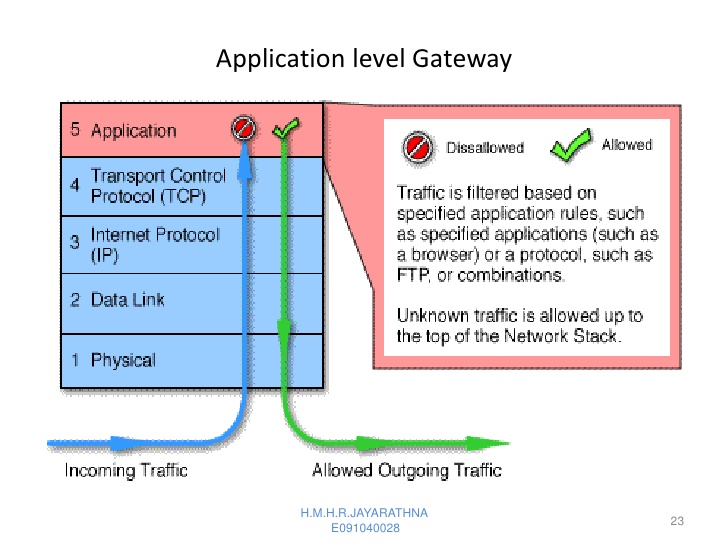

Tipe ini dikenal pula dengan nama proxy, bekerja pada layer aplikasi pada OSI Model. Pada jenis ini baik incoming atau outocmong akses tidak akan bisa berjalan bila tidak melalui proxy. Dalam penjelasan yang sederhana tipe ini tidak bisa menghandle FTP, Gopher, Telnet atau jenis traffic lainnya karena mereka melakukan pengecekan pada layer aplikasi, yang bisa mereka filter adalah aplikasi dengan specific command seperti http:post dan get.

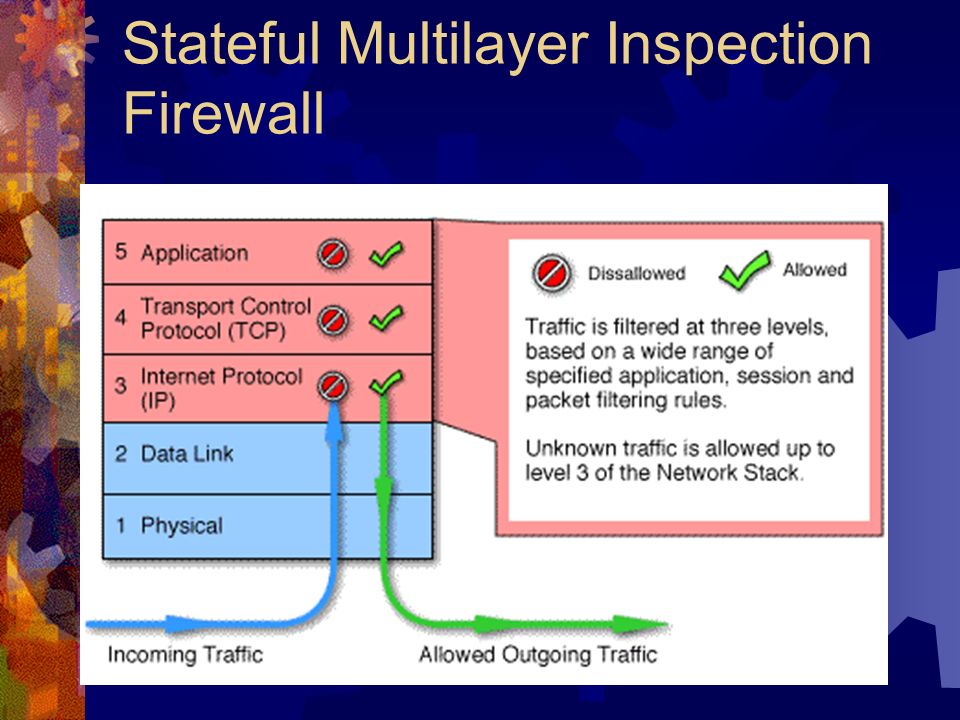

Stateful multilater inspection firewall

Tipe terakhir ini mengkombinasikan tipe tipe lainnya diatas. Tipe ini mem filter packet pada network layer, mendefinisikan apakah session nya sah dan mengevaluasi contet paket nya pada Apllication Layer.

Tipe terakhir ini mengkombinasikan tipe tipe lainnya diatas. Tipe ini mem filter packet pada network layer, mendefinisikan apakah session nya sah dan mengevaluasi contet paket nya pada Apllication Layer.

Bagaimana Melakukan Penetration Test Pada Firewall ?

Beberapa tools yang dapat digunakan antara lain NetFilter, Fawanalog, Firewall Builder, Firewall Tester, IP Filter dll, ( Next time kita cobain salah satunya untuk di ulas di artike terpisah). Tool lainnya adalah Firewall walking ( Firewall Rule Set Mapping) dan Firewall Test Agent.

Best Practice Firewall Configuration

- Jangan membiarkan firewall untuk mengirimkan ICMP Error Messages

- Jangan membiarkan firewall untuk mengirimkan paket sebelum melakukan drop rule.

- Jangan membiarkan firewall mengirimkan IP Addresss

- Memperbolehkan traffic berdasarkan service access policy

- Implementasikan Network dan Host Base Intrusion Detection Systems

- Untuk mencegah port scan pada firewall, block scan pada gateway.

Demikian artikel saya pada hari ini , keep tune di https://edysusanto.com .

Referensi : ECSA EC COUNCIL, Prof Dr E Kaspar – Computer Networking