Tips Menghadapi Zero Day Exploit

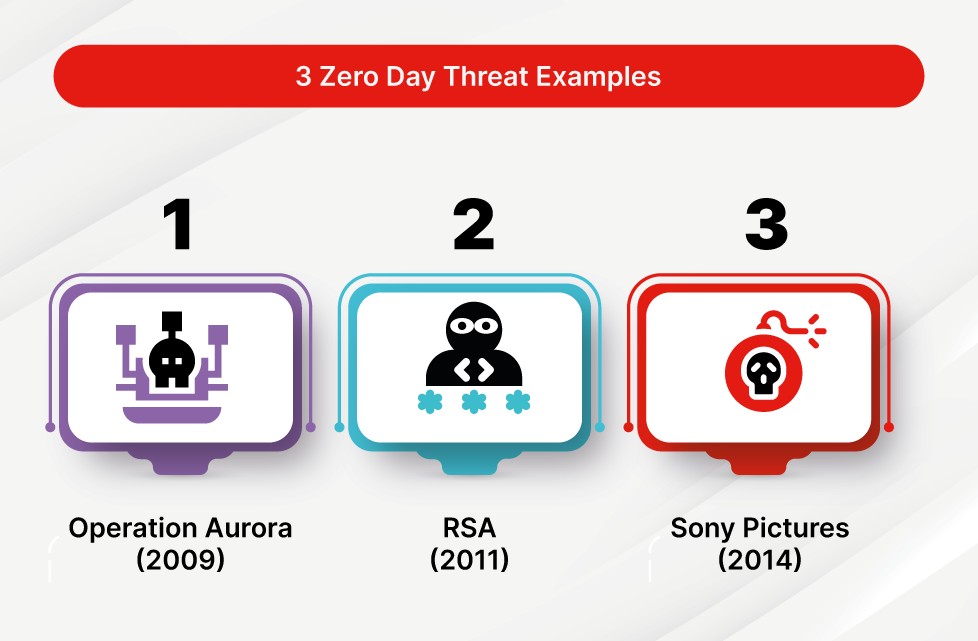

Istilah zero day exploit adalah mengacu pada serangan yang mengeksplotasi kelemahan yang belum diketahui oleh perangkat lunak atau komunitas keamanan. Ibaratnya kelemahan ini belum terdeteksi oleh sistem apapun sehingga berbahaya bagi siapapun yang terkena serangan ini. Zero day exploit dimungkinkan terjadi sebab perkembangan teknologi yang semakin hari semakin canggih namun disisi lain ini membuka peluang