Basic Exploitation

Exploitation mengacu pada senin untuk mengambil alih suatu sistem computer. Dasar dari exploitation meliputi pengertian yang mendalam tentang vulnerabilities dan payload. Beberapa istilah yang muncul jika kita menggunan metasploit misalnya adalah :

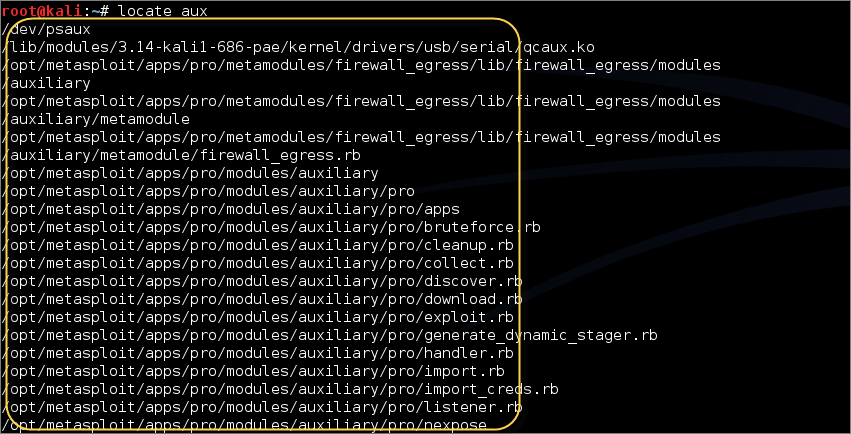

Auxiliary Modules ;

Yaitu modul exploit tanpa menggunakan payload, ada banyak auxiliary misalnya port scanning, fingerprinting, service scanner dll. Dan tentu saja ada beberapa tipe auxiliary yang berbeda misalnya scanner protokol, network protocol fuzzer, wireless, Denial of Service , Server dll.

Ilustrasi dibawah ini adalah lokasi dari auxiliary module

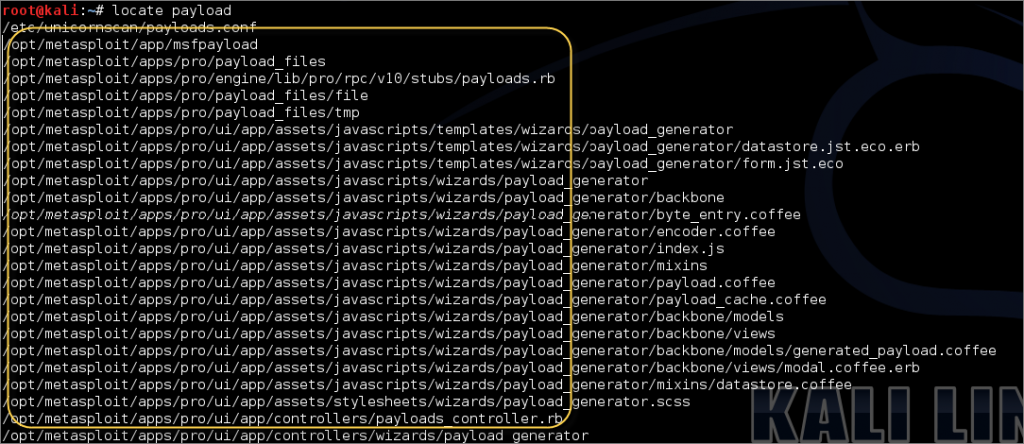

Payloads

Sebuah payload adalah aplikasi kecil yang berjalan setelah suatu system bisa diambil alih, tipikal dari payload biasanya menempel dan terdistribusi bersama suatu exploit. Ada 3 jenis dari payloads didalam metasploit yaitu single, stagers dan stages. Tujuan utama stages payload adalah mereka menggunakan stagers kecil yang kira kira bisa masuk kedalam ruang exploitasi. Dalam suatu exploitasi developer akan menggunakan sejumlah kecil memori yang dapat dimainkan.Stagers menggunakan ruang ini dan pekerjaan mereka akan menarik sisa dari stages payload. Sedangkan standalone memang benar benar hanya 1 (satu) payload , lebih sederhana dalam proses eksekusinya.

Ilustrasi Dibawah ini adalah letak payloads

Satu single payloads misalnya pembuatan user, binding shell dll. Stagers adalah payload yang membuat jembatan antara penyerang dan mesin korban. Misalnya saja kita mau inject meterpreter payload maka kita tidak bisa memasukkan semua meterpreter dll kedalam satu payload, oleh karena itu process di bagi menjadi 2 bagian, bagian pertama payload yang lebih kecil dinamakan stagers, setelah stagers di eksekusi maka yang terjadi adalah koneksi antara penyerang dan korban, ketika ini maka payload yang lebih besar bisa di deliver ke user, bagian besar kedua inilah yang disebut stages.

Shellcode ;

Ini adalah satu set instruksi yang dipakai dalam satu payload ketika exploitasi terjadi/

Listener ;

Dimanakan listerner karena komponen ini menunggu adalah incoming connection.

Demikian Informasi ini dapat saya sampaikan, semoga bermanfaat, keep in tun e di https://edysusanto.com untuk artikel lainnya.

Reference : Dari berbagai sumber